Kategorie: Hackergeschichte

Podiumsdisskusion zum 30igsten Jahrestag des BTX-Hacks

5. Januar 2015 @ 12:05Zum 30sten Jahrestag des BTX-Hacks am 17. November hat die Wau-Holland-Stiftung eine Podiumsdiskussion veranstaltet, dessen Aufzeichnung hier zu sehen ist.

Während mit Steffen Wernéry einer der Protagonisten des BTX-Hacks auf dem Podium saß, war mit Erich Danke (WP) ein Vertreter der „alten“ Bundespost anwesend, der maßgeblich an der Einführung von BTX beteiligt war. Es hätte also spannend werden können. Wurde es aber nicht.

Während Wernéry weiter am Mythos des CCC und des BTX-Hacks strickte und keine neuen Details zu Ablauf preisgab, konnte Danke ebenfalls nicht zur Aufklärung der technischen Zusammenhänge beitragen. Die Post scheint sich bei BTX weitgehend auf IBM verlassen zu haben, selbst bei Fragen der Verschlüsselung. Zu den Hintergründen von BTX sagte er nichts.

Interessanter als das Podium ist allerdings das Begleitmaterial der Wau-Holland-Stiftung „aus dem Hackerarchiv„.

Kurz verlinkt: Cracker in den 1980ern

9. September 2014 @ 15:18BBS: The Documentary – Dokumentation über die amerikanische Mailboxszene der 1980er

17. Dezember 2013 @ 15:51Schon lange bevor das Internet Mitte der 1990er seinen Weg von den Universitäten und Forschungsinstitutionen in die privaten Haushalte fand, waren viele Heimcomputer „online“. Privat betriebene Mailboxen boten schon in den 1980ern die Möglichkeit, elektronische Nachrichten zu versenden, Software runter zu laden oder sich in langwierigen Flamewars Diskussionen zu verlieren. Solche Mailboxen, im englischsprachigen Raum auch als „bulletin board systems“ (BBS) bekannt schufen die erste Inkarnation einer digitalen Öffentlichkeit für den privaten Nutzer – zumindest in den USA. In der Bundesrepublik erschwerte bis 1990 das Endgerätemonopol der Bundespost eine ähnliche Mailboxkultur wie in den USA, ohne die Genehmigung der Post durfte man hier bis 1990 keine Modems an das Telefonnetz anschließen.

Die Geschichte der amerikanischen Pioniere der digitalen Öffentlichkeit wurde bereits 2005 von Jason Scott Sadofsky in einer sehenswerten achtteiligen Dokumentation festgehalten. In den Interviews mit den Akteuren von damals wird deutlich, wie die technische Möglichkeit, einen Heimcomputer mithilfe des Telefonnetzes miteinander zu verbinden, eine Subkultur hervorgebracht hat, in der viele Phänomene, die wir heute durch den transformativen Charakter des Internets in größeren Maßstab wahrnehmen, bereits in kleineren Umfang auftraten.

„BBS: The Documentary – Dokumentation über die amerikanische Mailboxszene der 1980er“ weiterlesen

30 Jahre COMPUTER-GUERILLA – 30 Jahre Chaos Computer Club

8. November 2013 @ 9:37

Vor 30 Jahren, am 8. November 1983, veröffentlichte Wau Holland in der damals noch jungen und linksalternativen taz eine Doppelseite über „COMPUTER GUERILLA, die als ein Gründungsdokument des Chaos Computer Clubs und der deutschen Hackerszene gelten kann.

Im Herbst 1983 machte ein Hollywoodfilm die Macht, die mit einem vernetzten Heimcomputer ausgeübt werden kann, sehr anschaulich. In „War Games“ brachte der jugendliche Protagonist David mit seinem Heimcomputer und einem Modem die Welt an dem Rand der atomaren Vernichtung, ehe er sie heldenhaft retten konnte, indem er mit einem Computer Tic Tac Toe spielte. Der Film brachte das Phänomen der amerikanischen Hacker in das Bewusstsein der bundesdeutschen Öffentlichkeit, insbesondere der SPIEGEL wurde nicht müde, über die „umherschweifenden Hack-Rebellen“ (Die Formulierung spielt auf die „umherschweifenden Hasch-Rebellen“, eine 1969 bestehende westberliner Gruppe, die eine Vorläufer der Bewegung 2. Juni war) zu berichten. Auf der Messe der Internationale Fernmeldeunion ITU, der „telecom 83“ (auf der Seite der ITU kann man einen Bericht und einige Bilder von der telecom 1983 sehen) in Genf interviewte der Spiegel sogar Richard Cheshire, dem Herausgeber der TAP, einem damals schon legendären Newsletter über die Ge- bzw. Missbrauchsfälle der globalen Kommunikationsnetze.

Auch Wau Holland war damals nach Genf gefahren, um für die taz zu berichten und sich ebenfalls mit Cheshire zu treffen. Das Ergebnis dieser Reise war die Doppelseite, die eine Woche später in der taz erschien. Aufmacher war der Reisebericht von Wau und die Schilderung seines Messerundgangs. Wau war auf der Messe mit einem kritischen Blick auf die vorgestellten Produkte unterwegs und schaute hier und da, ob er nicht unzureichend gesicherten Passwörtern entdecken konnte („Alle Tastaturen hochheben. Zettel drunter abschreiben! Oder anderen hinlegen. Kilroy was here.“), die ihm Zugang zu ansonsten verschlossen, aber höchst interessanten Systemen verschaffen können. Natürlich hat Wau auch dem Stand der Bundespost einen Besuch abgestattet und die Postler mit kritischen Fragen gelöchert: Wie sieht es beispielsweise mit Zensur beim Bildschirmtext aus?

„30 Jahre COMPUTER-GUERILLA – 30 Jahre Chaos Computer Club“ weiterlesen

Kurz verlinkt: Podcast über Geheimdienste, Kryptografie und die Crypto Wars

15. Oktober 2013 @ 16:25Ich darf kurz auf einen wirklich höchst interessanten Podcast von Frank Rieger und Fefe (Felix von Leitner) hinweisen. In der Folge 30 ihres Podcast „Alternativlos“ reden die beiden über die Geschichte der Geheimdienste, Kryptografie und die Crypto Wars der 1990er. Ich habe dazu ja auch schon etwas geschrieben, aber die beiden gehen sehr genauer auf die Materie ein.

Verschlüsselung ist Terrorismus? Ein kurzer Ausflug in die Geschichte von Kryptografieverboten

27. August 2013 @ 15:12Sich mit Verschlüsselung zu befassen ist derzeit groß in Mode, sogar im Bundestag soll demnächst eine „Cryptoparty“ stattfinden, auf der sich die Abgeordneten darüber informieren können, wie sie sich vor dem Späprogramme der NSA (und des BND?) schützen können. Kryptografie scheint die letzte verbliebene Möglichkeit zu sein, sich eine Privatsphäre zu sichern. Dabei haben wir Glück, dass dies überhaupt erlaubt ist, den in den 1990ern wurde ernsthaft über ein Verbot von (privater) Kryptografie nachgedacht.

![By User Matt Crypto on en.wikipedia [GFDL (http://www.gnu.org/copyleft/fdl.html) or CC-BY-SA-3.0 (http://creativecommons.org/licenses/by-sa/3.0/)], via Wikimedia Commons](https://stummkonzert.de/wp-content/uploads/2013/08/464px-PRZ_closeup-232x300.jpg)

Btx – Die Entstehung des Shopping-Internets

3. Mai 2013 @ 16:52Dies ist Teil zwei einer losen Serie zum (historischen) Bildschirmtext der Deutschen Bundespost, ausgelöst durch und in Ergänzung zu Michael Schmalenstroers Post zur „Telekom und der Geist des Bildschirmtextes“. Teil 1 zur Netzneutralität bei Btx.

Grundlage meiner Ausführungen zu Btx ist im Wesentlichen das Buch von Volker Schneider aus dem Jahr 1989 über “Technikentwicklung zwischen Politik und Markt. Der Fall Bildschirmtext”. Es enthält auf den Seiten 69-167 die beste Schilderung der Entstehung und Entwicklung von Btx von der britischen Idee des “Viewdata” zu Beginn der 1979er bis zum Jahr 1989, die mir bislang bekannt ist.

Bildschirmtext (Btx) entspringt einem völlig anderen Geist als das heutige Internet. Während das Internet Ende der 1960er in den USA aus einem pragmatischen Ansatz, Ressourcen effizienter zu nutzen entstand, spielte bei der Entwicklung von Btx die Schaffung neuer Absatzmärkte von Anfang an eine entscheidende Rolle.

Die Grundidee von Btx entstand zu Beginn der 1970er in Großbritannien und bestand im Wesentlichen in der Kombination dreier Technologien, die zu diesem Zeitpunkt weitgehend ausgereift und auf der Suche nach neuen Einsatzmöglichkeiten waren: Timesharing-Computer, das Telefonnetz sowie der Fernseher. Timesharing, also das Aufteilen von Rechenkapazität eines Computers unter mehreren Nutzern, war in den 1960ern zur Serienreife geführt worden und hatte zusammen mit dem Transistor Computern für immer mehr Menschen verfügbar gemacht. Zu Beginn der 1970er war ein kommerzieller Markt für Rechenkraft entstanden, der natürlich auf der Suche nach neuen Kunden war.

Stewart Brand: Spacewar (Rolling Stone Magazin,1972)

9. April 2013 @ 15:28Ready or not, computers are coming to the people. (Stewart Brand)

Ich bin gerade auf einen interessanten Artikel gestoßen. In der Dezemberausgabe des Rolling Stone Magazins hat Stewart Brand 1972 einen Artikel über das Computerspiel Spacewar veröffentlicht, in dem er aber auch über das noch sehr junge ARPANET oder die Entwicklung eines „Dynabooks“ beim Xerox PARC (eine sehr frühe Version eines Laptops oder Tabletts) berichtet.

Interessant sind auch seine Ausführungen über „counter-computer“ einer Gruppe Namens „Resource One“. Unter dem Motto „Computing power to the people“ wollte diese Gruppe eine frühe Version von Open Data verwirklichen, indem sie die Daten der Zensusbehörden nach neuen Gesichtspunkten durchrechnete. (Das Motto erinnert an das zwei Jahre später veröffentlichte Buch von Ted Nelson „ComputerLib/ DreamMachine“.)

Der Artikel gibt insgesamt einen sehr spannenden Einblick in die von der Counterculture beeinflusste amerikanische Hackerszene der frühen 1970er Jahre, vor der massenhaften Verbreitung von Heimcomputern und gut 10 Jahre vor Steven Levys „Hackers„.

Zu finden ist der Artikel hier als Textfassung mit einigen Bildern oder bei Flickr als Scans.

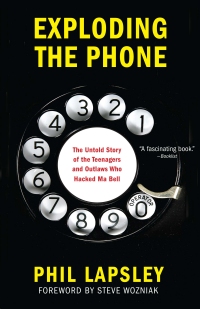

Phil Lapsley – Exploding the Phone

4. März 2013 @ 16:02 Ein lange angekündigtes Buch, auf das ich warte, seitdem ich vor drei Jahren mit meinen Recherchen zur Geschichte der Hacker und des Hackens angefangen habe, ist gerade herausgekommen: Phil Lapsley – Exploding the Phone

Ein lange angekündigtes Buch, auf das ich warte, seitdem ich vor drei Jahren mit meinen Recherchen zur Geschichte der Hacker und des Hackens angefangen habe, ist gerade herausgekommen: Phil Lapsley – Exploding the Phone

Lapsley ist nicht nur bereits seit den 1980ern in Computernetzwerken unterwegs (seinen Anteil an der Abwehr des Morris-Wurms kann man in Hafner/Markoff: Cyberpunks nachlesen), sondern auch der Experte, wenn es um die Geschichte des „Phone Phreakings“ geht, dem Hacken der „größten Maschine der Welt“, dem Telefonsystem. Bereits 2008 hat er einen wirklich interessanten Vortrag darüber auf der Hope gehalten, dem amerikanischen Hackerkongress, den er letztes Jahr aktualisiert hat.

In „Exploding the Phone“ berichtet Lapsley davon, dass den Managern des amerikanischen Telefonmonopolisten AT&T in den 1920ern allmählich klar wurde, dass das immer größer werdende Telefonnetz nicht mehr lange nur mit menschlicher Intelligenz geroutet werden kann. Ab den 1930ern wurde das amerikanische Telefonnetz daher schrittweise automatisiert – eine große Aufgabe, wenn man bedenkt, dass die ersten Planungen dazu vor der Erfindung des Computers unternommen wurden. Die Ingenieure der Bell-Labs lösten das Problem mit mechanischen Relais – allerdings ohne ein Gedanken an die Sicherheit zu verschwenden. Um die Kosten des automatisierten Vermittlungssystems niedrig zu halten, wurden die gleichen Leitungen, die für die Übermittlung der Sprache zuständig waren, auch für die Signalisierung von freien Leitungen und zu Übermittlung der Rufnummer genutzt (so genanntes In-band signaling). Kern des neuen Systems war ein Ton von 2600 Hz. Ein Dauerton in dieser Frequenz signalisierte eine freie Leitung, gepulst konnte mit dem Ton gewählt werden.